網(wǎng)絡(luò)安全基礎(chǔ)與防護(hù)策略 面向網(wǎng)絡(luò)與信息安全軟件開發(fā)者的實(shí)戰(zhàn)指南

在數(shù)字化浪潮席卷全球的今天,網(wǎng)絡(luò)與信息安全已成為軟件開發(fā)領(lǐng)域不可忽視的核心議題。無論是個(gè)人開發(fā)者還是大型企業(yè)團(tuán)隊(duì),構(gòu)建具備安全韌性的軟件系統(tǒng),都離不開對(duì)網(wǎng)絡(luò)安全基礎(chǔ)知識(shí)的深刻理解與有效防護(hù)策略的實(shí)踐應(yīng)用。本文旨在為網(wǎng)絡(luò)與信息安全軟件開發(fā)者提供一個(gè)清晰、實(shí)用的入門與進(jìn)階指南。

一、 網(wǎng)絡(luò)安全基礎(chǔ):理解風(fēng)險(xiǎn)與威脅

軟件開發(fā)中的網(wǎng)絡(luò)安全,始于對(duì)潛在風(fēng)險(xiǎn)與威脅的全面認(rèn)知。開發(fā)者需要關(guān)注的不僅僅是代碼功能,更是其運(yùn)行環(huán)境中的數(shù)據(jù)流、身份驗(yàn)證、授權(quán)機(jī)制等安全邊界。

- 核心安全目標(biāo)(CIA三元組):

- 保密性: 確保信息不被未授權(quán)訪問。這涉及到數(shù)據(jù)加密(如AES、RSA)、安全的密鑰管理以及傳輸層安全(TLS/SSL)的實(shí)施。

- 完整性: 防止數(shù)據(jù)在存儲(chǔ)或傳輸過程中被未授權(quán)篡改。哈希算法(如SHA-256)、數(shù)字簽名和校驗(yàn)和是保障完整性的關(guān)鍵技術(shù)。

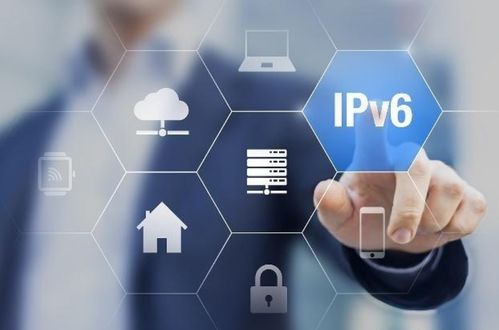

- 可用性: 確保授權(quán)用戶能夠可靠、及時(shí)地訪問系統(tǒng)和數(shù)據(jù)。這需要通過防御分布式拒絕服務(wù)攻擊、設(shè)計(jì)高可用架構(gòu)和定期備份來實(shí)現(xiàn)。

- 常見威脅模型:

- 注入攻擊: 如SQL注入、OS命令注入,通過將惡意代碼插入到解釋性語句中執(zhí)行。

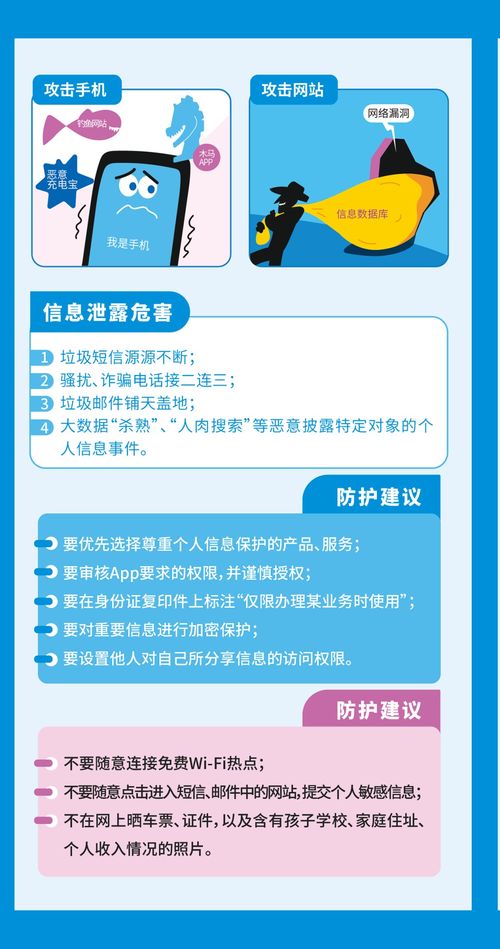

- 身份驗(yàn)證與會(huì)話管理漏洞: 弱密碼、會(huì)話固定、憑證泄露等。

- 跨站腳本攻擊: 攻擊者在用戶瀏覽器中執(zhí)行惡意腳本。

- 不安全的數(shù)據(jù)傳輸與存儲(chǔ): 使用明文傳輸敏感數(shù)據(jù),或不安全地存儲(chǔ)密碼、密鑰。

- 配置錯(cuò)誤: 使用默認(rèn)配置、暴露不必要的服務(wù)端口或泄露錯(cuò)誤詳情。

二、 安全軟件開發(fā)生命周期

將安全融入軟件開發(fā)的每一個(gè)階段,而不僅僅是測(cè)試環(huán)節(jié),是構(gòu)建安全軟件的基石。

- 需求與設(shè)計(jì)階段: 明確安全需求,進(jìn)行威脅建模,識(shí)別關(guān)鍵資產(chǎn)和潛在攻擊面,設(shè)計(jì)安全架構(gòu)(如最小權(quán)限原則、縱深防御)。

- 開發(fā)階段: 采用安全編碼規(guī)范,使用經(jīng)過安全審計(jì)的庫和框架,避免使用已知不安全的函數(shù),并對(duì)輸入進(jìn)行嚴(yán)格的驗(yàn)證和過濾。

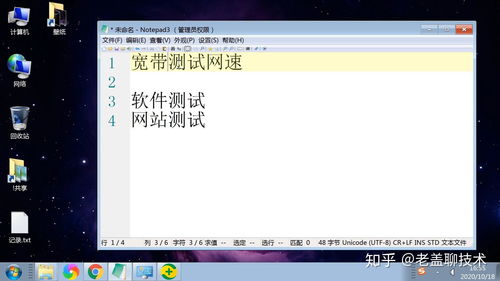

- 測(cè)試階段: 實(shí)施安全測(cè)試,包括靜態(tài)應(yīng)用程序安全測(cè)試、動(dòng)態(tài)應(yīng)用程序安全測(cè)試、交互式應(yīng)用程序安全測(cè)試以及定期的滲透測(cè)試。

- 部署與運(yùn)維階段: 安全配置生產(chǎn)環(huán)境,及時(shí)應(yīng)用安全補(bǔ)丁,建立安全監(jiān)控、事件響應(yīng)和災(zāi)難恢復(fù)流程。

三、 關(guān)鍵防護(hù)策略與實(shí)踐

- 輸入驗(yàn)證與輸出編碼: 對(duì)所有用戶輸入進(jìn)行“白名單”驗(yàn)證,并在輸出到不同上下文時(shí)進(jìn)行適當(dāng)?shù)木幋a,這是防御XSS和注入攻擊的第一道防線。

- 身份驗(yàn)證與授權(quán): 實(shí)施強(qiáng)密碼策略,支持多因素認(rèn)證,使用安全的會(huì)話管理機(jī)制,并確保授權(quán)檢查在服務(wù)端執(zhí)行。

- 數(shù)據(jù)保護(hù):

- 傳輸中: 強(qiáng)制使用TLS 1.2/1.3,禁用不安全的協(xié)議和密碼套件。

- 靜態(tài): 對(duì)敏感數(shù)據(jù)(如用戶個(gè)人信息、支付數(shù)據(jù))進(jìn)行加密存儲(chǔ),并安全管理加密密鑰。

- 依賴項(xiàng)安全: 使用軟件成分分析工具持續(xù)掃描項(xiàng)目依賴的第三方庫,及時(shí)更新存在已知漏洞的組件。

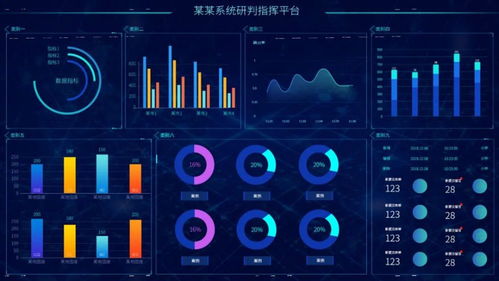

- 安全日志與監(jiān)控: 記錄關(guān)鍵的安全事件(如登錄失敗、權(quán)限變更、數(shù)據(jù)訪問異常),并建立實(shí)時(shí)監(jiān)控和告警機(jī)制,以便快速發(fā)現(xiàn)和響應(yīng)攻擊。

- 錯(cuò)誤處理: 向用戶返回通用的錯(cuò)誤信息,避免泄露系統(tǒng)內(nèi)部細(xì)節(jié),同時(shí)將詳細(xì)錯(cuò)誤記錄在安全的日志中供管理員分析。

四、 工具與資源

開發(fā)者可以借助一系列工具提升開發(fā)效率與安全性:

- 靜態(tài)分析工具: SonarQube, Fortify, Checkmarx。

- 動(dòng)態(tài)分析/DAST工具: OWASP ZAP, Burp Suite。

- 依賴掃描工具: OWASP Dependency-Check, Snyk, GitHub Dependabot。

- 學(xué)習(xí)資源: OWASP Top 10(十大Web應(yīng)用安全風(fēng)險(xiǎn))、OWASP Cheat Sheet系列、NIST網(wǎng)絡(luò)安全框架、各類安全博客與社區(qū)。

###

網(wǎng)絡(luò)安全是一場(chǎng)持續(xù)的攻防戰(zhàn),沒有一勞永逸的解決方案。對(duì)于網(wǎng)絡(luò)與信息安全軟件開發(fā)者而言,建立牢固的安全意識(shí),掌握基礎(chǔ)的安全原理,并將安全實(shí)踐內(nèi)化到開發(fā)流程的每一個(gè)環(huán)節(jié),是構(gòu)建可信賴數(shù)字產(chǎn)品的關(guān)鍵。從編寫第一行安全的代碼開始,持續(xù)學(xué)習(xí),主動(dòng)防御,方能在這片無形的戰(zhàn)場(chǎng)上守護(hù)好每一比特?cái)?shù)據(jù)與每一次連接的安全。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://m.huaxiahun.com.cn/product/59.html

更新時(shí)間:2026-04-02 12:18:10